Compétence 6 — Organiser son développement professionnel

🟣 Organiser son développement professionnel

📌 Mettre en place son environnement d’apprentissage personnel

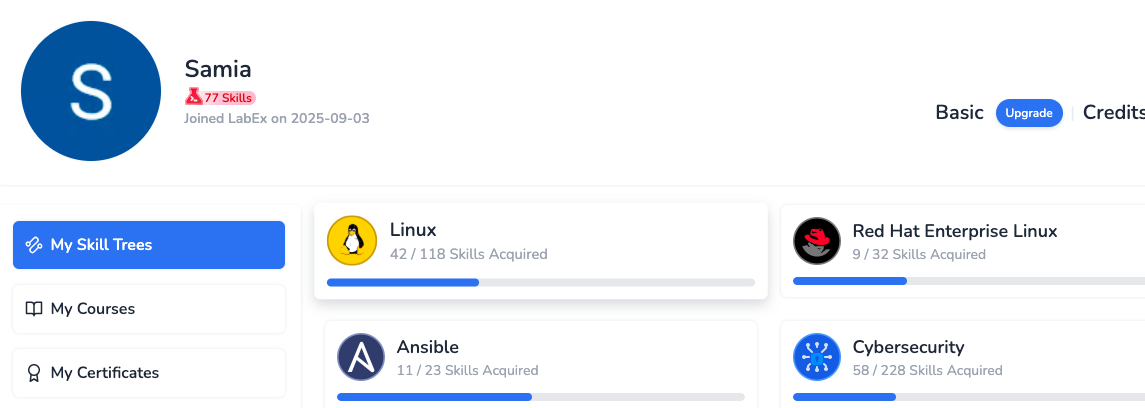

Au cours de ma deuxième année, j’ai très vite compris que pour me démarquer dans le monde professionnel, je devais travailler sérieusement sur mon employabilité. Pendant mon stage, j’ai dû maîtriser rapidement de nouveaux outils, comme Ansible, ce qui m’a poussée à mettre en place un véritable environnement d’apprentissage à la maison. Le soir, je suivais des formations sur Udemy, où les labs pratiques m’ont énormément aidée, ainsi que sur LabEx.io, qui m’a permis de progresser sur Linux, Nmap et d’autres outils liés à la cybersécurité et à la culture DevOps.

Je me suis également inscrite sur RootMe et PortSwigger durant mon stage pour renforcer mes compétences en sécurité offensive. En parallèle, j’ai construit un parcours d’apprentissage structuré pour préparer certaines certifications, notamment l’eJPT, et plus tard des certifications orientées cloud. J’ai réalisé de nombreux labs gratuits pour progresser à mon rythme.

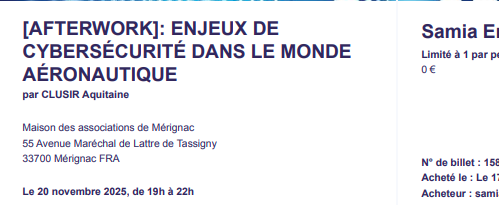

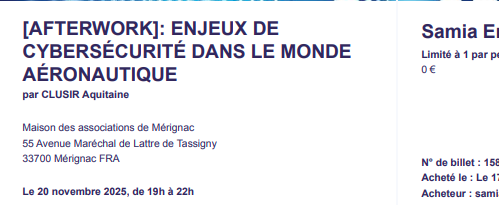

J’ai aussi eu la chance de participer à ma première conférence cyber grâce à l’invitation de mon tuteur, ce qui m’a permis de découvrir l’écosystème professionnel de la cybersécurité et de comprendre l’importance de rester constamment à jour dans ce domaine.

Ma veille s’est construite progressivement, à travers plusieurs sources complémentaires. Je suis abonnée au magazine MISC, je suis les conférences du CLUSIR, et je consulte régulièrement les actualités cyber, les nouvelles vulnérabilités et les tendances technologiques. LinkedIn est devenu un outil essentiel pour moi : j’y fais beaucoup de veille, je suis des experts, des entreprises, des chercheurs, et je reste informée des évolutions du secteur.

Pour préparer mes certifications, je suis également de nombreux cours gratuits sur OpenClassrooms, Udemy (via l’abonnement), Google Skills, AWS et Azure. Je documente absolument tout ce que j’apprends : dans mes notes, sur mon portfolio, et parfois même sur LinkedIn. Cette organisation m’aide à structurer mes connaissances et à suivre ma progression.

📌 Gérer son identité professionnelle

J’ai construit mon portfolio pour centraliser tout mon apprentissage, mes projets, mes compétences et mes expériences. C’est devenu un espace qui reflète mon identité, mon style et mon évolution. Sur LinkedIn, je partage régulièrement mes avancées sous forme de “journal de bord”, ce qui m’a permis de développer une présence professionnelle cohérente, authentique et visible dans l’écosystème cyber.

📌 Développer son projet professionnel

- Orientation vers la cybersécurité en me specialisant dans la sécurité cloud, je me forme activement aux compétences et aux outils nécéssaire pour avoir la meilleur employabilité possible.

- Participation à des conférences et préparation de certifications pour renforcer mon expertise.

J’ai aussi insaller un lab a la maison avec un pc test ou j’ai installer debian dessus ou j’ai reutilisé les playbook ansible et les scripts que je j’avais fais en stage,

en conclusion, je sais ou je veux aller, ou je veux me spécialiser et j’ai pour cela mis tous en place sous forme de projet.

title: “Développement Professionnel & Veille” date: 2026-02-17 description: “Stratégie d’apprentissage continu, spécialisation Cybersécurité et Cloud.”

🚀 Stratégie d’Apprentissage et Auto-formation

Dans un secteur qui évolue aussi vite que le développement et la cybersécurité, la stagnation est un risque majeur. J’ai donc structuré un écosystème d’apprentissage personnel rigoureux, particulièrement lors de ma deuxième année et de mon stage.

🔬 Laboratoire et Pratique

Au-delà de la théorie, j’ai mis en place un Home Lab (sous Debian) me permettant de tester en conditions réelles les technologies rencontrées en entreprise :

- Automatisation : Réutilisation et adaptation de mes Playbooks Ansible et scripts de stage.

- Sécurité Offensive : Entraînement régulier sur des plateformes comme RootMe et PortSwigger pour affiner ma compréhension des vulnérabilités.

- Plateformes Cloud : Utilisation de labs pratiques (LabEx.io, Cloud Guru) pour progresser sur Linux, Nmap et les environnements DevOps.

🎓 Vers la certification

Mon objectif est de valider mes compétences par des certifications reconnues par le marché. Je prépare actuellement l’eJPT (eLearnSecurity Junior Penetration Tester) ainsi que des certifications orientées Cloud (AWS/Azure) via des parcours structurés sur Udemy et Google Skills.

📡 Veille Technologique et Écosystème

Rester à la pointe nécessite une veille multi-canale. J’ai construit mon réseau d’information autour de sources de référence :

- Presse Spécialisée : Abonnement au magazine MISC pour l’analyse technique profonde.

- Événements : Participation à des conférences (invitation par mon tuteur de stage, sessions du CLUSIR) pour saisir les enjeux actuels de l’écosystème cyber.

- Réseaux Professionnels : Veille active sur LinkedIn en suivant des chercheurs en sécurité et des entreprises leaders du secteur.

👤 Identité et Vision Professionnelle

Gestion de l’identité numérique

Mon portfolio sous Hugo n’est pas qu’un simple projet de BTS : c’est le hub central de mon identité numérique. Il centralise mes projets, ma documentation technique et ma progression. En parallèle, mon LinkedIn me sert de “journal de bord” public, me permettant de partager mes avancées de manière authentique et de m’intégrer dans la communauté cybersécurité.

Projet Professionnel : Spécialisation Cloud Security

Mon ambition est claire : devenir un expert en Sécurité Cloud. Toutes mes actions actuelles — de la mise en place de mes labs à la préparation de mes certifications — sont des jalons de ce projet professionnel. Je ne me contente pas de suivre un cursus scolaire ; je construis mon employabilité brique par brique pour répondre aux besoins critiques de demain.

Aperçu de mes labs et environnements de tests personnels

4. Les Emojis Animés et Gifs (Point trop n’en faut !)

Pour ton projet de vêtements ou tes automatisations, une petite vidéo de 5 secondes convertie en GIF est 100x plus parlante qu’une image fixe.

- Exemple : Un GIF de ton terminal qui fait défiler les tâches Ansible avec des

OKen vert. - Markdown :

5. La “Time-Line” de ta reconversion

Puisque ton parcours est original, crée une timeline visuelle avec des puces spéciales. C’est beaucoup plus “storytelling” que juste un CV.

### ⏳ Mon Parcours

- **2020 - 2024 :** 🛤️ L'exploration (Autre secteur).

- **Sept 2024 :** 💡 Le déclic numérique.

- **2025 :** 🛠️ Apprentissage intensif (BTS SIO / Udemy).

- **Aujourd'hui :** 🛡️ Spécialisation Cloud & Cyber.Challenge : Comment ai-je sécurisé l’accès SSH ?

🔓 Cliquez pour révéler la configuration

- Changement du port par défaut.

- Désactivation de

root login.- Authentification par clé SSH uniquement.

[!IMPORTANT] SYSTÈME OPÉRATIONNEL : Toutes les compétences B1.1 à B1.4 ont été testées et validées en environnement de pré-production.

[!WARNING] DETTE TECHNIQUE : Le script de backup nécessite une optimisation sur la gestion des volumes (prévu pour la V2).

Statut du Projet

Portfolio v2.0.4 | Runtime: Hugo v0.121 | Environment: Production | Status: 🟢 No vulnerabilities found

J’ai configuré mon serveur avec une politique de Least Privilege 1.

Mon Pipeline de travail :

💻 VS Code ➔ 🌿 Git ➔ 🐋 Docker ➔ 🚀 Production

📑 Tableau de Synthèse des Réalisations

| Compétences (Référentiel) | Projet A | Stage | Lab Perso |

|---|---|---|---|

| B1.1 Gérer le patrimoine informatique | ✅ | ✅ | 🛠️ |

| B1.2 Répondre aux incidents | ⚠️ | ✅ | ✅ |

| B1.3 Développer la présence en ligne | ✅ | - | 🚀 |

| B1.4 Travailler en mode projet | ✅ | ✅ | ✅ |

Légende : > ✅ : Validé | 🛠️ : En cours | 🚀 : Projet Perso / Marque de vêtement | ⚠️ : Support ponctuel

📥 Document Officiel

Si vous avez besoin du format réglementaire : 👉 Télécharger le Tableau de Synthèse (PDF)

💻 Mon Setup de Dev

- OS principal : Windows 11 + WSL2 (Ubuntu 22.04)

- IDE : VS Code (Thème : Tokyo Night)

- Terminal : Oh My Zsh (plugin

gitetansibleactivés) - Virtualisation : VMware / VirtualBox pour mes Labs Debian

- Hardware : Double écran (indispensable pour monitorer les logs d’un côté et coder de l’autre ☕)

[!TIP] Le saviez-vous ? Utiliser un gestionnaire de mots de passe comme Bitwarden n’est pas qu’une question de confort, c’est la première brique d’une hygiène informatique pro.

[!QUOTE] “Le meilleur code est celui qui est facile à maintenir, pas celui qui est le plus complexe.” — Ma devise en stage.

✅ Checklist Avant Livraison

- Code versionné sur GitHub.

- Variables sensibles (mots de passe) retirées du code.

- Documentation

README.mdrédigée. - Tests de connectivité BDD validés.

- Scan de vulnérabilités basique effectué.

🎧 En ce moment dans mes écouteurs : Ma Playlist Focus - Deep Work pas mal pour expliquer ma facon de travailler/reviser ect chaine youtube, podcast ect

[ SYSTEM CHECK ] ───────────────────────────────────────────────────────────────── ❯ ARCHITECTURE : BTS SIO (SLAM) ❯ USER : Samia ❯ UPTIME : 2 Years (Career Reboot) ❯ STATUS : 🟢 ACTIVE - READY FOR DEPLOYMENT ─────────────────────────────────────────────────────────────────

user@internet:~$ curl -s https://errabite-samia.dev/intro.sh | bash

[ LOADING PROFILE ] …………………….. 100% [ SYSTEM CHECK ] …………………….. OK [ CAREER STATUS ] …………………….. REBOOT_SUCCESS 🚀

Initializing Samia.exe… Loading skills: [Backend, Automation, Security] Current mission: Passer le BTS SIO & sécuriser le Cloud.

samia@portfolio:~$ _

PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH (Security Hardening) 80/tcp open http Nginx (FastAPI / PHP) 443/tcp open https SSL/TLS (OWASP Standards) 5432/tcp open postgresql PostgreSQL (Database Management)

Le “Shadow IT” et la Veille : Ne parle pas seulement de ce que tu as appris, mais de comment tu l’as appris. Si tu as monté un serveur chez toi pour tester tes scripts Ansible, c’est une compétence en “Auto-formation et R&D”.

La Gestion des Risques : Pour chaque projet, ajoute une petite section “Analyse des risques”.

Exemple : “Si mon script Bash échoue, quel est l’impact ? Comment j’ai géré le cas où le serveur est hors ligne ?”

Le Juridique (RGPD) : C’est le champ le plus facile à élargir. Pour ta marque de vêtement, mentionne la gestion des données clients, les CGV, et la protection de la propriété intellectuelle (ton logo).

🛠️ COMPÉTENCES TECHNIQUES

🔐 OPÉRATIONS CYBERNÉTIQUES

🧪 Tests d’intrusion

#Kali #Nmap #Metasploit #Rot

🦠 Analyse des logiciels malveillants

#IDA #Volatility #PeStudio #Ghidra

🧬 Médecine légale

#Autopsy #Wireshark #Procmon

🧠 Ingénierie inverse

#GDB #Exploitation binaire

🌐 RÉSEAU ET INFRASTRUCTURE

🧭 Architecture Cisco

#Routage #Commutation #VLAN #VPN

🛡️ Sécurité périmétrique

#Fortigate #ASA #IDS/IPS #SIEM

🖥️ Administration système

#Active Directory #Linux #SSH

📡 Analyse du flux

#Surveillance #TCP/IP #DNS

☁️ DEVSECOPS ET CLOUD

🧱 Virtualisation

#Proxmox #VMware #KVM

📦 Conteneurisation

#Docker #Kubernetes #Ansible

🌩️ Cloud & IaC

#Azure #AWS #Terraform #Je suis

💻 Développement

#Python #Java #React #FastAPI

Recette de la pâte à crêpes

Tiré de la fameuse recette disponible sur Internet

Ingrédients

- Des œufs

- De la farine

- Du lait

- Du sucre

De l’huile de coude

N’hésitez pas à faire moitié-moitié avec du sucre vanillé pour plus de goût !

Tableau des quantités

| œufs | farine | lait | sucre |

|---|---|---|---|

| 3 | 300g | 60cl | 20g |

Étapes

- Mettre la farine

- Ajouter les œufs, le sucre, l’huile et le beurre

- Mélanger délicatement

- Faire cuire les crêpes une par une dans une poêle légère

| Column | Column | Column |

|---|---|---|

| Item | Item | Item |

| Item | Item | Item |

🌐 RÉSEAU ET INFRASTRUCTURE

🧭 Architecture Cisco

Routage VLAN VPNflat : Style de badge à plat. flat-square : Style plat avec des coins carrés. plastic : Style qui imite un badge plastique. for-the-badge : Style plus large et texturé. social : Semblable aux boutons de réseaux sociaux.

Vous pouvez consulter l’exemple de script sur ce Gist GitHub.

term

title: “TITRE DU PROJET” date: 2026-02-17 description: “Une phrase d’accroche technique et pro.” showToc: true TocOpen: true # La table des matières reste ouverte par défaut

🛠️ Fiche d’Identité Technique

Note : Ce projet a été réalisé dans un environnement de production simulé (Home Lab).

| Caractéristique | Détails |

|---|---|

| Environnement | Debian 12 / Proxmox |

| Technos clés | Ansible, Bash, Docker |

| Sécurité | Chiffrement AES, Gestion IAM |

| Durée | 3 semaines |

🎯 Objectifs & Roadmap

Voici l’état d’avancement des objectifs fixés au début du projet :

- Installation et durcissement (hardening) de l’OS.

- Automatisation du déploiement via Playbooks.

- Mise en place du monitoring (En cours).

🔍 Voir le log d'erreur complet (pour les curieux)

Error: Connection refused at 192.168.1.10:80

Fix applied: IP tables rule updated to allow port 80.

---

## 💻 Réalisation et Code Source

### ⚡ Automatisation avec Ansible

Pour éviter les erreurs humaines, j'ai structuré mon code de manière modulaire. Voici un extrait du fichier de configuration principal :

```yaml

- name: Configuration de la sécurité SSH

hosts: all

become: yes

tasks:

- name: Désactiver la connexion root

lineinfile:

path: /etc/ssh/sshd_config

regexp: '^PermitRootLogin'

line: 'PermitRootLogin no'

# Commande pour surveiller les logs système

tail -f /var/log/syslog | grep "error"-

Le principe de moindre privilège consiste à ne donner que les droits strictement nécessaires à un utilisateur ou un processus. ↩︎